Weblogic多個高危漏洞安全預(yù)警與建議

近日,Oracle官方發(fā)布了7月份的關(guān)鍵補丁,其中包含多個高危的Weblogic組件漏洞,包括: CVE-2021-2397、CVE-2021-2376、CVE-2021-2378、CVE-2021-2382、CVE-2021-2403、CVE-2021-2394,攻擊者可能利用此些漏洞獲取WebLogic服務(wù)器權(quán)限。鑒于漏洞危害較高,建議受影響的用戶盡快更新官方發(fā)布的安全補丁。

【漏洞描述】

其中定為嚴重CVE-2021-2397、CVE-2021-2382、CVE-2021-2394,攻擊者可以在未授權(quán)的情況下通過IIOP、T3協(xié)議對存在漏洞的Oracle WebLogic Server組件進行攻擊。成功利用該漏洞的攻擊者可以接管Oracle WebLogic Server。

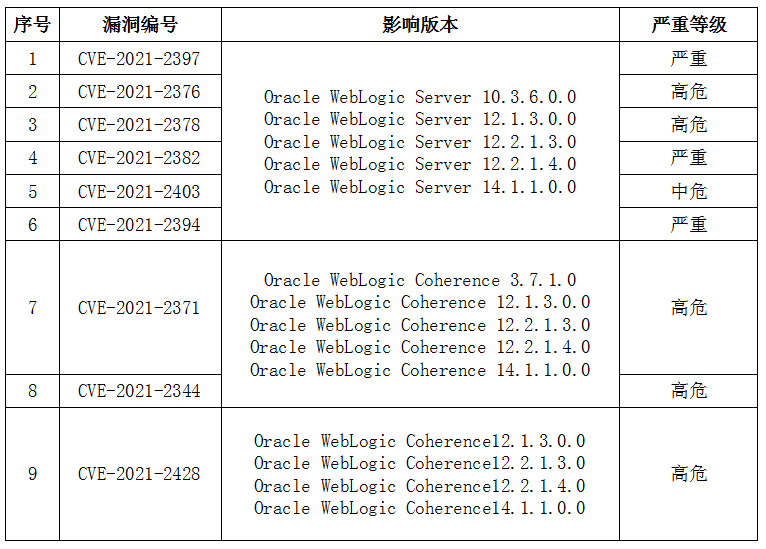

【漏洞影響版本】

CVE-2021-2397、CVE-2021-2382、CVE-2021-2394漏洞影響版本:

Oracle WebLogic Server 10.3.6.0.0

Oracle WebLogic Server 12.1.3.0.0

Oracle WebLogic Server 12.2.1.3.0

Oracle WebLogic Server 12.2.1.4.0

Oracle WebLogic Server 14.1.1.0.0

以上均為官方支持的版本

【修復(fù)方案】

Oracle官方已經(jīng)在2021年7月關(guān)鍵補丁更新中修復(fù)了該漏洞,強烈建議受影響的用戶盡快升級更新進行防護。

注:Oracle官方補丁需要用戶持有正版軟件的許可賬號,使用該賬號登陸https://support.oracle.com后,可以下載最新補丁。

相關(guān)鏈接:

https://www.oracle.com/security-alerts/cpujul2021.html

臨時解決方案:

臨時修復(fù)建議存在一定風(fēng)險,建議用戶根據(jù)業(yè)務(wù)系統(tǒng)實際情況評估后選擇采用臨時修復(fù)方案。

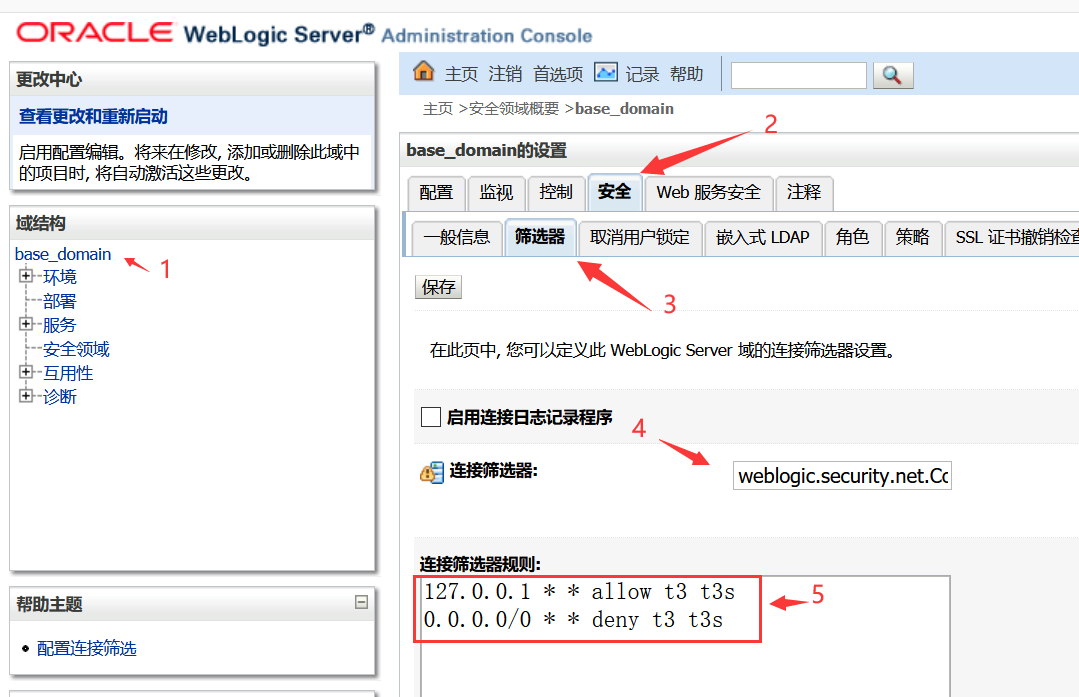

一、禁用T3協(xié)議

漏洞產(chǎn)生于WebLogic的T3服務(wù),因此可通過控制T3協(xié)議的訪問來臨時阻斷針對該漏洞的攻擊。當(dāng)開放WebLogic控制臺端口(默認為7001端口)時,T3服務(wù)會默認開啟。

具體操作:

(1)進入WebLogic控制臺,在base_domain的配置頁面中,進入“安全”選項卡頁面,點擊“篩選器”,進入連接篩選器配置。

(2)在連接篩選器中輸入:weblogic.security.net.ConnectionFilterImpl,在連接篩選器規(guī)則中輸入:127.0.0.1 * * allow t3 t3s,0.0.0.0/0 * * deny t3 t3s(t3和t3s協(xié)議的所有端口只允許本地訪問)。

(3)保存后需重新啟動,規(guī)則方可生效。

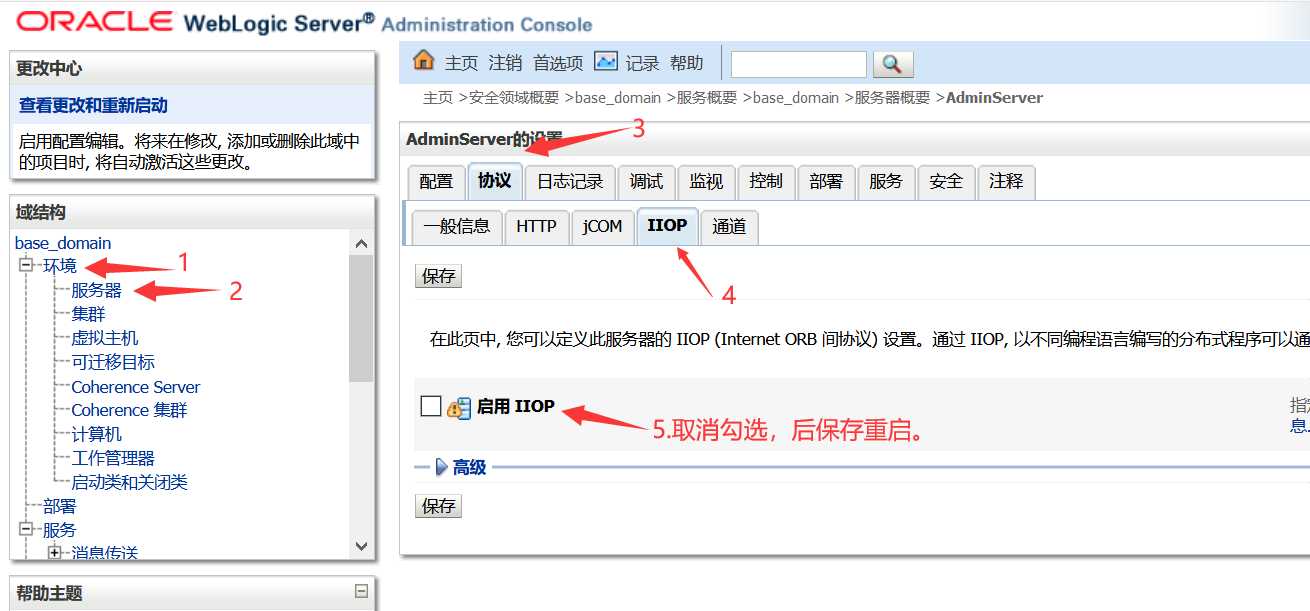

二、禁用IIOP協(xié)議

用戶可通過關(guān)閉IIOP協(xié)議阻斷針對利用IIOP協(xié)議漏洞的攻擊,操作如下:

在Weblogic控制臺中base_domain配置頁面,依次點擊“環(huán)境”-“服務(wù)器”,在服務(wù)器配置頁面中選擇對應(yīng)的服務(wù)器后,切換到“協(xié)議”-“IIOP”選項卡,取消勾選“啟用 IIOP”,并重啟Weblogic項目生效。

三、臨時關(guān)閉后臺

可臨時關(guān)閉后臺/console/console.portal、/console/consolejndi.portal對外訪問。